Στο Ransomware Blog μας, μπορείτε να βρείτε πληροφορίες για στελέχη που εντοπίστηκαν, καθώς και τις λύσεις που έχουμε βρει για το καθένα από αυτά.

Τα τελευταία χρόνια υπάρχει έξαρση στους λεγόμενους Ransomware Ιούς (Cryptolocker Viruses), οι οποίοι επίσης κυκλοφορούν με διάφορες ονομασίες όπως Cryptowall, STOP/DJVU, Cerber, Phobos, Locky, WannaCry κλπ.

Στην πραγματικότητα κακώς αναφέρονται ως “ιοί”, καθώς πρόκειται για malware (κακόβουλα λογισμικά).

Γενικά για τους Ransomware:

Ο τρόπος λειτουργίας τους είναι λίγο – πολύ ο ίδιος:

Ο υπολογιστής μολύνεται με το Ransomware (συνήθως από κάποιο παραπλανητικό email που ζητάει να γίνει click σε κάποιο link ή από επίσκεψη σε ιστοσελίδες αμφιβόλου ποιότητας), το οποίο κρυπτογραφεί τα δεδομένα με AES256 κρυπτογράφηση και στέλνει το κλειδί στον επιτιθέμενο.

Το αποτέλεσμα είναι τα αρχεία να γίνονται μη-λειτουργικά, με περίεργες επεκτάσεις (πχ. Scan001.locky ή σε γενικές γραμμές scan001.jpg.*) και είναι αδύνατον να χρησιμοποιηθούν.

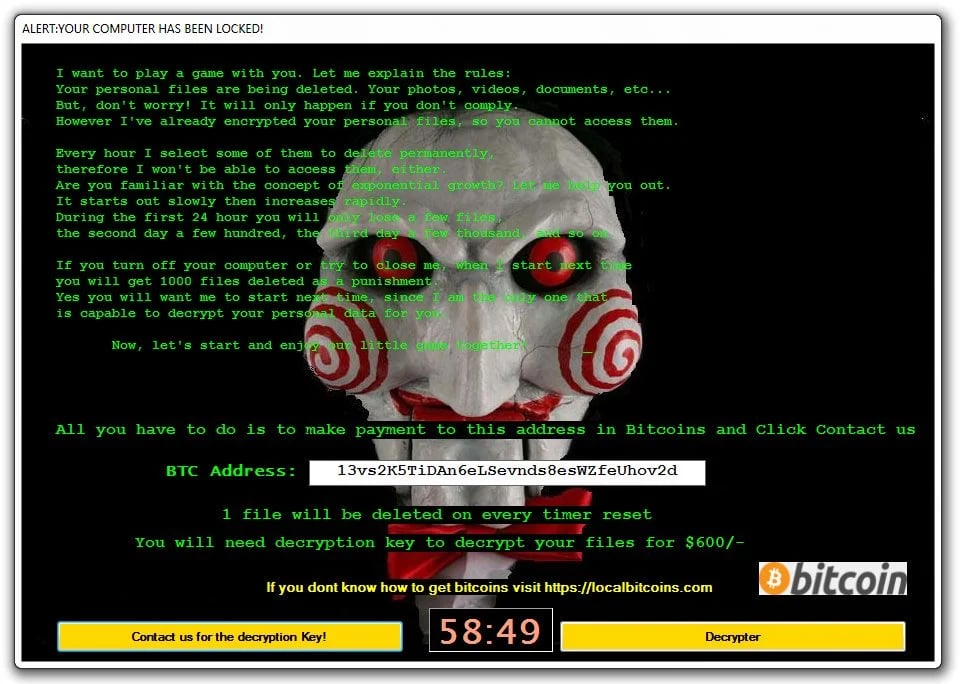

Στη συνέχεια το κακόβουλο λογισμικό δημιουργεί μια αρχική οθόνη στην οποία ο χρήστης ενημερώνεται για το γεγονός ότι τα δεδομένα του δίσκου έχουν κρυπτογραφηθεί και ζητείται να καταβληθούν λύτρα έτσι ώστε να τους δοθεί το κλειδί για την αποκρυπτογράφηση των δεδομένων. Συνήθως τα λύτρα καταβάλλονται μέσω bitcoin και η όλη διαδικασία γίνεται μέσω Tor για να μην είναι δυνατός ο εντοπισμός των δραστών.

Αξίζει να σημειωθεί πως ακόμα και αν καταβληθεί το ποσό που ζητείται, δεν υπάρχει καμία εγγύηση ότι οι δράστες θα παραχωρήσουν το κλειδί για την αποκρυπτογράφηση. Επίσης, δεν υπάρχει καμία εγγύηση ότι ο decryptor που θα στείλουν για την αποκρυπτογράφηση θα λειτουργεί σωστά.

Ούτε οι “μεσολαβητές” μπορούν να βοηθήσουν, αποφύγετέ τους.

Έχει ενδιαφέρον ότι τα πρώτα Ransomware στελέχη, στόχευαν Windows Servers (και κυρίως τις εκδόσεις 2003 και νωρίτερες) οι οποίοι είχαν ενεργοποιημένο το ενσωματωμένο Remote Desktop των Windows στην default port (3389). Οι δράστες αξιοποιούσαν ένα κενό ασφαλείας της συγκεκριμένης εφαρμογής, εγκαθιστούσαν τον εν λόγω Ransomware στον δίσκο, κρυπτογραφούσαν τα δεδομένα με τη δημιουργία ενός random κλειδιού 128bit το οποίο έστελναν στον εαυτό τους και στη συνέχεια το διέγραφαν από τον τοπικό δίσκο με sdelete έτσι ώστε να μην είναι δυνατή η ανάκτηση του ίχνους του.

Στη συνέχεια η μέθοδος εξελίχθηκε με πιο έξυπνες μεθόδους επιμόλυνσης, 256bit κρυπτογράφηση και με μη-αποθήκευση του κλειδιού τοπικά έτσι ώστε να είναι αδύνατη η αποκρυπτογράφηση των δεδομένων.

Θα πρέπει επίσης να τονίσουμε πως οι Ransomware στοχεύουν συνήθως σε όλους τους τοπικούς δίσκους του υπολογιστή, καθώς και σε όλους τους εξωτερικούς που είναι συνδεδεμένοι αλλά και στους δικτυακούς δίσκους. Γενικά, χτυπάει όλους τους δίσκους που έχουν γράμμα δίσκου (C:, D:, X: κλπ), ενώ κάποια πιο εξελιγμένα στελέχη εντοπίζουν και συνδέονται ακόμα και σε δίσκους που δεν έχουν γίνει map και επομένως δεν τους έχει αντιστοιχιστεί γράμμα δίσκου.

Πως λειτουργούν οι Ransomware / Crypto Ιοί:

1. Ο υπολογιστής μολύνεται από άνοιγμα links ή επισυναπτόμενων των email ή μέσω ιστοσελίδων. Το malware εγκαθίσταται στον υπολογιστή που δέχεται την επίθεση. Δεν ζητείται η συγκατάθεση του χρήστη.

2. To κακόβουλο λογισμικό επικοινωνεί με τον server του επιτιθέμενου και ζητάει ένα public RSA κλειδί.

Το public RSA κλειδί μπορεί να κρυπτογραφήσει αλλά όχι να αποκρυπτογραφήσει.

3. Στη συνέχεια δημιουργεί ένα AES κλειδί (μερικές φορές δημιουργεί ένα κλειδί για κάθε αρχείο) και κρυπτογραφεί το αρχείο χρησιμοποιώντας AES κρυπτογράφηση. Το πρωτότυπο αρχείο στη συνέχεια διαγράφεται.

4. Το AES κλειδί κρυπτογραφείται με το Public RSA κλειδί και αποθηκεύεται σε κάποιο σημείο του κρυπτογραφημένου αντιγράφου του πρωτότυπου αρχείου.

5. Ενημερώνεται το θύμα για το συμβάν και ζητούνται λύτρα για την αποκρυπτογράφηση.

Το Πρόβλημα:

Χωρίς το Private RSA κλειδί από το server του επιτιθέμενου είναι αδύνατον να αποκρυπτογραφηθούν τα κλειδιά AES και επομένως αδύνατον να αποκρυπτογραφηθούν τα δεδομένα.

H Λύση – Αποκρυπτογράφηση των Ransomware:

Ο μόνος τρόπος για την αποκρυπτογράφηση των δεδομένων που έχουν προσβληθεί από Ransomware για τους οποίους δεν υπάρχει λύση, είναι με την απόκτηση των Private RSA κλειδιών και υπάρχουν δύο πιθανά σενάρια για να συμβεί αυτό:

1. Να πληρωθούν τα λύτρα. Το αποτέλεσμα δεν είναι εγγυημένο, φυσικά, και η πληρωμή του ποσού βοηθάει στην εξάπλωση του προβλήματος με τη δημιουργία κι άλλων αντίστοιχων κακόβουλων στελεχών.

2. Η αναμονή. Με “κάποιον” τρόπο μπορεί να αποκτηθούν τα κλειδιά και να είναι δυνατή η αποκρυπτογράφηση. Επίσης δεν υπάρχει καμία εγγύηση πως κάτι τέτοιο θα συμβεί.

Υπάρχουν πολλές φορές κενά στον τρόπο με τον οποίο έχει γραφτεί ο κώδικας για την λειτουργία των Ransomware αυτών, αλλά ο εντοπισμός του κενού και η εκμετάλλευσή του απαιτούν ανάλυση και Reverse Engineering.

Πλέον κυκλοφορούν χιλιάδες στελέχη, πιο εξελιγμένα σε σχέση με το παρελθόν και πολλές φορές αδιαπέραστα. Μπορεί ακόμα κάποιος που δεν έχει καμία γνώση προγραμματισμού να αγοράσει έτοιμα kits, να τα τροποποιήσει και να αρχίσει τη διασπορά τους με σκοπό να πιάσει ανυποψίαστους ή απρόσεκτους χρήστες και να τους εκβιάσει.

Δωρεάν Διάγνωση Του Ransomware Από την Northwind Data Recovery:

Στην Northwind Data Recovery υπάρχουν μηχανικοί λογισμικού οι οποίοι έχουν συμβάλλει στην εξεύρεση τρωτών σημείων σε πολλά από τα στελέχη που κυκλοφορούν, με αποτέλεσμα να είναι δυνατή η αποκρυπτογράφηση των δεδομένων.

Για να ενημερωθείτε αν μπορούμε να σας βοηθήσουμε να αποκρυπογραφηθούν τα δεδομένα σας, ακολουθήστε τις εξής οδηγίες:

- Στείλτε μας σε ένα email 2-3 κρυπτογραφημένα αρχεία από τον υπολογιστή σας.

- Στείλτε μας στο ίδιο email το ransom note που αφήνει o Ransomware. Συνήθως αυτό είναι αρχείο .txt .html κλπ ονομασία τύπου help_decrypt.txt, decrypt_info.txt κλπ και υπάρχει σε όλους τους κρυπτογραφημένους φακέλους

- Αν υπάρχει, στείλτε μας και ένα αρχείο κρυπτογραφημένο, μαζί με την κανονική του έκδοση που πιθανώς να έχετε από κάποιο παλιότερο backup.

- Μην μας στέλνετε τροποποιημένα / αλλοιωμένα αρχεία από άλλες προσπάθειες που πιθανώς έχετε κάνει.

Στη συνέχεια κάποιος εξειδικευμένος τεχνικός μας θα απαντήσει με τα αποτελέσματα της ανάλυσης των αρχείων που στείλατε.

Τι να κάνω για να μη κολλήσω Ransomware;

Εδώ και πολλά χρόνια έχουμε συντάξει έναν Οδηγό Επιβίωσης ενάντια στους Ransomware.

Παρέχει μερικές πολύ καλές συμβουλές που μπορείτε να ακολουθήσετε.

Μπορείτε να τον βρείτε εδώ.